働き方改革で思わぬ落とし穴? テレワークのセキュリティを考えてみる

※この記事は2020年1月に執筆されたものです。

テレワークのセキュリティって?

あなたの会社でも働き方改革への取り組み、始まっていますか?政府主導で始まった働き方改革、残業削減やテレワークなどは随分と広がってきたようです。

特にテレワークは、時間や場所の制約に縛られてきたワークスタイルを変え、会社にも社員にも様々なメリットがあります。総務省の調査によると資本金50億円以上の企業では約45%が導入済みだとか。

しかしその一方で、情報漏えいやマルウェア感染などの様々なセキュリティ上の課題もあるのが実情。

サイバーセキュリティ脅威は、日々変化しています。もしかしたら熟練の方でも知識が古くなっているかも知れません。

テレワーク、モバイルワークをこれから取り入れようと思う方も、既に始めていらっしゃる方も、もう一度テレワークをする際の、セキュリティ上の注意点について確認してみませんか?

最初の一歩、見落としやすいアップデートの真実

テレワークで公共のWi-Fiスポットを利用される方もいらっしゃると思います。オリンピックを直前に控え、飲食店、カフェ、公共施設では無料Wi-Fiの整備が進んでいます。有料のWi-Fiスポットも至る所で見られるようになりました。

社外のネットワークに接続する際に重要なことは、なんといってもセキュリティの3原則を守ること。

- OSをアップデートして最新の状態に

- セキュリティ対策ソフトを最新の状態に

- パスワード管理を適切に(強くする、使いまわししない)

OSやセキュリティソフトの事は会社任せになっているかも知れません。でも実はここに大きな落とし穴があるのです。

企業によってOSやセキュリティソフトのアップデートが出てもすぐにインストールしないことはよくあります。アップデートプログラムにバグがあったり、そうでなくても会社の業務システムやWebアプリケーションと衝突して使えなくなったりすることを避けるため、しばらく様子を見るわけです。もし深刻な脆弱性の修正が含まれている場合、数日間アップデートが遅れるだけでウイルスの攻撃から守れない可能性もあります。

現に昨年、某大手セキュリティベンダーの企業向けセキュリティソフトの脆弱性が公表されたその日に、その脆弱性を狙ったゼロデイ攻撃が観測されています。

Windowsなら、毎月第2水曜日がアップデートのリリース日です。深刻な脆弱性アップデートが含まれていれば、アップデートが完了するまで社外のWi-Fiスポットの利用は控えた方が良いかも知れません。

公共Wi-Fiってどうつかえば安全?

これまで、公共のWi-Fiで危険なのは「通信内容の盗聴」と言われてきました。Wi-Fiスポットは不特定多数の人が一緒に利用するネットワークです。このスポット内はLAN環境と同じで内部の通信が暗号化されていない場合、LAN内の通信を傍受して簡単に読み取れてしまいます。もし暗号化キーが設定されていないWi-Fiがあったら、それはビジネス目的で利用すべきではありません。そこにはウイルス感染したPCが接続されているリスクもあります。これは基本中の基本ですね。

東京都では、下記のようなステッカーを街中で数多く見かけるようになっています。

ホームページURL:https://www.wifi-tokyo.jp/ja/

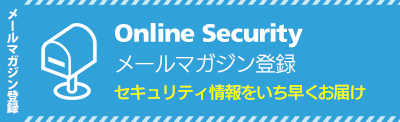

こちらの無料Wi-Fiスポットは、Windows10パソコンでは以下のような見え方をします。

Windows10でのWi-Fiスポットの見え方

「FREE_Wi-Fi_and_Tokyo」は「オープン」と表示があります。これは暗号化キーが設定されていないという意味です。他のWi-Fiは「セキュリティ保護あり」は暗号化キーを入力しなければ、接続できません。スマートフォンでは錠前のマークで表示されています。

セキュリティ保護の無いWi-Fiスポットを利用する場合はIDやパスワード、個人情報入力、お買い物などは避けた方が無難です。そしてもちろんテレワークに利用するには不向きであると考えた方が良いと思います。

VPNを使って通信を暗号化すると安全?

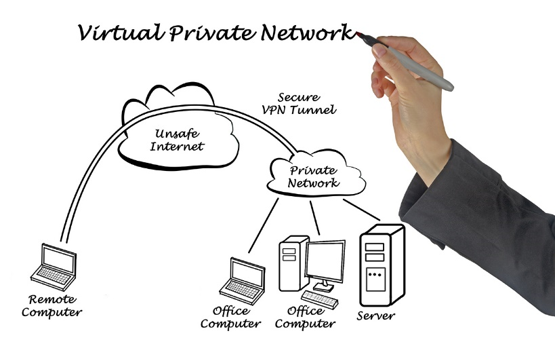

テレワークを推進している会社なら、社外からオフィスのメールや業務システムに接続するためにVPN(仮想プライベートネットワーク)を使っている企業も多いと思います。VPNは会社のサーバーとの通信を行う仮想の専用回線をつくる技術で、通信内容の漏洩を防いでくれます。もしどうしても無料Wi-Fiスポットを使わざるを得ない場合は、必ずVPN接続した上で仕事をするようにしましょう。

また、Office365やG Suite(G-Mailの企業版)など、クラウドサービスも普及してきました。しかし無料Wi-Fiスポットなどセキュリティが弱い場所からのアクセスは制限することが大切です。クラウドサービスへのログインIDやパスワードはオフィスのセキュリティカードと同じです。公共のWi-Fiスポットだけでなく、ネットカフェの共有PCや他人のパソコンからクラウドへのログインを行うのは危険な行為です。

これはテレワークに限ったことではありませんが、公共Wi-Fiスポットを使う場合に、一般向けのVPNサービスを利用する方法もあります。日本ではあまり普及していませんが、海外でモバイルワークするビジネスマンの間ではVPN利用は常識だともいわれています。自分がマルウェア感染や情報漏えいの原因にならないための意識が浸透しているのかも知れませんね。

個人向けVPNサービスの例

- カスペルスキー セキュアコネクション

https://home.kaspersky.co.jp/store/kasperjp/ja_JP/html/pbPage.v20_free_ksec/ThemeID.37143000 - ノートン セキュアVPN

https://jp.norton.com/products/norton-secure-vpn - マカフィーセーフコネクト

https://www.mcafee.com/consumer/ja-jp/store/m0/catalog/msc_558/mcafee-safe-connect.html

海外には無料のVPNサービスも多数あります。安全性に問題があると報告されているサービスもありますので、しっかり評判を調べた上で選びましょう。

<ワンポイント情報1>

無料Wi-Fiスポットを利用する場合は「メールアドレス」や「SNSアカウント」を用いて利用登録をするよう求められるものが多くありますが、これはセキュリティ上の理由や、観光促進などの商業的利用が目的であると言われています。しかしリスクを考えると、SNSアカウントログインは避けた方が無難です。お勧めするのは、無料Wi-Fi登録専用のフリーメールアカウントをG-Mailなどであらかじめ作っておき、そのメールアドレスを使うことです。

有料Wi-Fiスポットや暗号化キーがあっても要注意! 偽Wi-Fiスポットとは?

通常のWi-Fiスポットに紛れて、事業者が提供していない偽のWi-Fiスポットが存在しているのはご存知でしょうか?Wi-Fiの名前(SSDI)は、簡単に変更できます。悪意のある人が持ち込んだポケットWi-Fiや、パソコンと小型のWi-Fiルーターを使って、SSDIを本当のアクセスポイントと同じに設定してしまえば利用者を簡単に騙すことができます。

また、偽Wi-Fiスポットにウイルス感染の罠を仕掛け、アクセスしたパソコンにこっそり不正プログラムを忍び込ませるなどの手口もあります。筆者の場合は、仕事で使うパソコンは自分で用意したポケットWi-Fiやスマホのテザリング、もしくは安全な管理がされている企業が来訪者向けに用意しているゲストWi-Fiなどに限定して利用するようにしています。

<ワンポイント情報2>

なりすましアクセスポイントに関しては、こんな話もあります。ある国際的な会議で会場のWi-Fiになりすました偽のアクセスポイントを用意したセキュリティの研究者がいました。そうすると会場の何人もの人がその偽アクセスポイントに接続して、会議の内容そっちのけでウェブサイトを閲覧したり、お買い物をしたりしていたのだそうです。会議会場ということで安心していたのかVPNを使っていない人の通信は丸見えだったということです。このような何かの専門家、政府や官公庁関係の要人、企業のエグゼクティブなどが集まる会議場やホテルなど公共施設は、価値のある機密情報が得られる可能性が高く、罠をしかけられやすいと言われています。

家庭のネット環境にウイルスが?

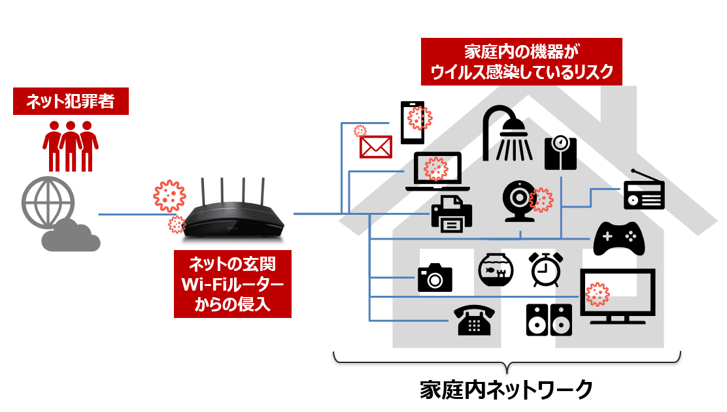

家庭でテレワーク(在宅ワーク)をする場合を考えてみましょう。電柱から引き込まれたネット回線の先には、Wi-Fiルーターがつながれて、外のインターネット環境と家庭内のLANを隔て、接続する玄関口となっています。

皆さんの家庭の玄関は、外出時は鍵をかけると思いますが、ネットの玄関であるルーターにちゃんと鍵がかけられているか確認したことはあるでしょうか?企業であれば、ネットワークを監視するセキュリティ機器、サービスを導入しメンテナンスされていますが、皆さんの家庭ではWi-Fiルーターを付けたまま放置し、アップデートもしていない方が非常に多いと思います。

いま、パソコンやスマホ以外のネット接続機器、スマート家電、WebカメラなどのIoT機器へのサイバー攻撃が激化しています。国の研究機関NICTの調査では、皆さんの家庭のWi-Fiルーターも漏れなく、攻撃者のスキャン(調査)に晒されています。脆弱性などの攻撃をするスキがあったら、IoT機器に感染するウイルスが送り込まれサイバー犯罪に利用されてしまいます。

ルーターの管理画面のIDパスワードが初期設定のままになっていたり、ファームウェアを1回もアップデートしていなかったりなど、無防備な機器はサイバー攻撃の格好のターゲットになります。

その他、家庭の中にはアップデートがされていない、古いパソコンやスマホがあったりしませんか?ご存知のようにWindowsXPは言うまでもなく、2020年1月でサポート期間が終了したWindows7も、久しぶりに起動したらOSの脆弱性にアップデートがあたっていなかったり、ウイルス対策ソフトの期限が切れていたりすることはありがちです。また、スマートフォンでもユーザーを騙してインストールされる不正なアプリによって、サイバー攻撃に利用される事例も多数報告されています。

もし会社のパソコンを持ち帰って、ウイルスに感染したパソコンと同じネットワークに接続したらどうなるでしょう?ウイルス対策ソフトが入っていても、働いてくれるとは限りません。

テレワークするのであれば、Wi-Fiルーターや家族の使うパソコンやスマホの安全性にもきちんと目を配って、メンテナンスしておかなくてはならないという事ですね。

このような問題に対処するために、最近は一般家庭や小規模オフィス向けのセキュリティWi-Fiルーターというものも販売されています。ウイルス対策や、不正侵入、パスワード解読する攻撃など、パソコン用のウイルス対策ソフトでは検知できないサイバー攻撃も検知、ブロックできるものです。いくつかご紹介しておきますので、ぜひ参照ください。

- @nifty スマートセキュリティ with F-Secure

https://smartstyle.nifty.com/security/>

※F-Secure社のセキュリティルーターとクライアント用ソフト(7台分)を提供 - BUFFALO AirStation connect WRM-D2133HS

https://www.buffalo.jp/product/detail/wrm-d2133hs.html

※カスペルスキー社の技術を組み込んだDiXiM Securityを採用。クライアント用セキュリティソフトは付属無し。

まとめ:テレワークをする人向けのアドバイス

ここまで、テレワークで見落としがちなセキュリティについて、説明してきました。ポイントを箇条書きにしてみましたので、もう一度確認してみてください。

- テレワークで使うパソコンはOS、セキュリティソフトを常に最新に

- 無料Wi-Fiスポットは、暗号化なしのものが多い

- 利用登録には、専用のフリーメールアドレスを用いる

- 公共の場所には偽のWi-Fiスポットもある

- 公共Wi-Fiスポットは無料も有料もできるだけテレワークには使わない

- 使う場合はVPNを利用する

- 家庭のWi-Fiルーターのパスワード変更、ファームウェアアップデートは必須

- 家庭にセキュリティが不十分なパソコン、スマホが無いかチェック

- できればセキュリティWi-Fiルーターを買って安全性を高める

まとめ:企業のIT担当者向けのアドバイス

大手企業であればIT部門のセキュリティポリシーに基づいて、社員がテレワークに使用するPCは管理されていることと思います。しかし最近のニュース(M社やN社の不正アクセス事件)で報じられているように、企業を狙ったサイバー攻撃はガードの弱い一般社員や関連会社組織から侵入していることが明らかになっています。また、中小企業の場合は情報システム担当が1人きりという会社も多数あり、安全対策を全社員にいきわたらせることは困難かも知れません。

いまサイバーセキュリティの世界では「人間」そのものが最大の脆弱性と言われています。

どんなセキュリティ技術を使っても、利用者のセキュリティ知識、安全意識の有無で安全性が大きく左右されます。企業存続の危機にもつながりかねない情報セキュリティ事故を防ぐために、テレワーク時のネット接続環境の安全性や、犯罪手口に騙されないための予備知識の教育を徹底することが、最も低コストで効果的なセキュリティ対策と言えると思います。